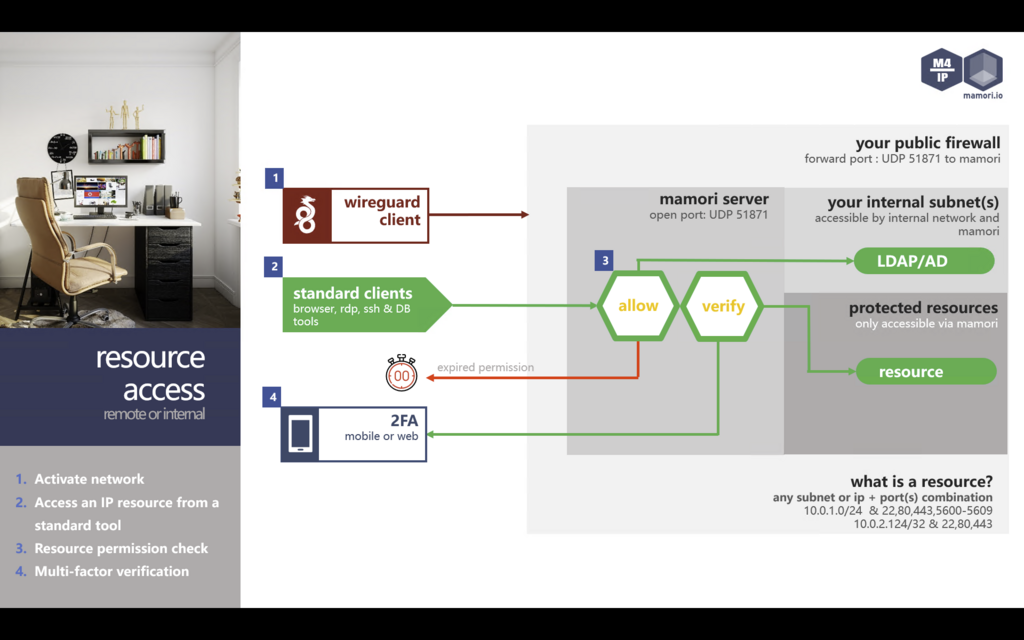

Mamori for IP resources

โมดูลการเข้าถึง Network แบบ Zero Trust

M4IP ถูกออกแบบมาเพื่อตอบสนองความต้องการการเข้าถึงของธุรกิจยุคใหม่ และปกป้องจากภัยคุกคามสมัยใหม่

มาตรการป้องกันทางเทคนิคสำหรับ

คุณสมบัติเด่น

ประโยชน์หลัก

M4IP ถูกออกแบบมาเพื่อตอบสนองความต้องการในการเข้าถึงของธุรกิจยุคใหม่ และปกป้องจากภัยคุกคามสมัยใหม่

ฟีเจอร์หลัก