โซลูชันป้องกันและรับมือแรนซัมแวร์

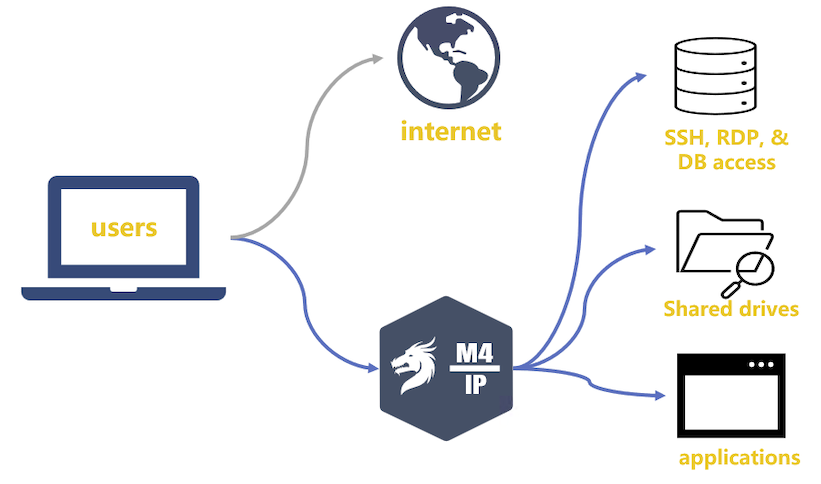

แฮกเกอร์แรนซัมแวร์มุ่งเป้าขโมยไฟล์ในไดรฟ์ที่ใช้ร่วมกันและข้อมูลในฐานข้อมูล เราปกป้องข้อมูลเหล่านี้ด้วยโมเดลการเข้าถึงเครือข่ายแบบ Zero Trust

ตรงข้ามกับความเชื่อที่นิยมกัน แฮกเกอร์แรนซัมแวร์โจมตีเครือข่ายและฐานข้อมูล ไม่ใช่แอปพลิเคชัน ซึ่งหมายความว่าการรักษาความปลอดภัยการเข้าสู่ระบบแอปพลิเคชันด้วยการยืนยันตัวตนสองปัจจัย (2FA) หรือวิธีอื่น ๆ ไม่สามารถหยุดแฮกเกอร์แรนซัมแวร์ได้ การหยุดแฮกเกอร์แรนซัมแวร์จำเป็นต้องรักษาความปลอดภัยไฟล์แชร์ ฐานข้อมูล และข้อมูลที่แอปพลิเคชันและผู้ใช้สามารถเข้าถึงได้

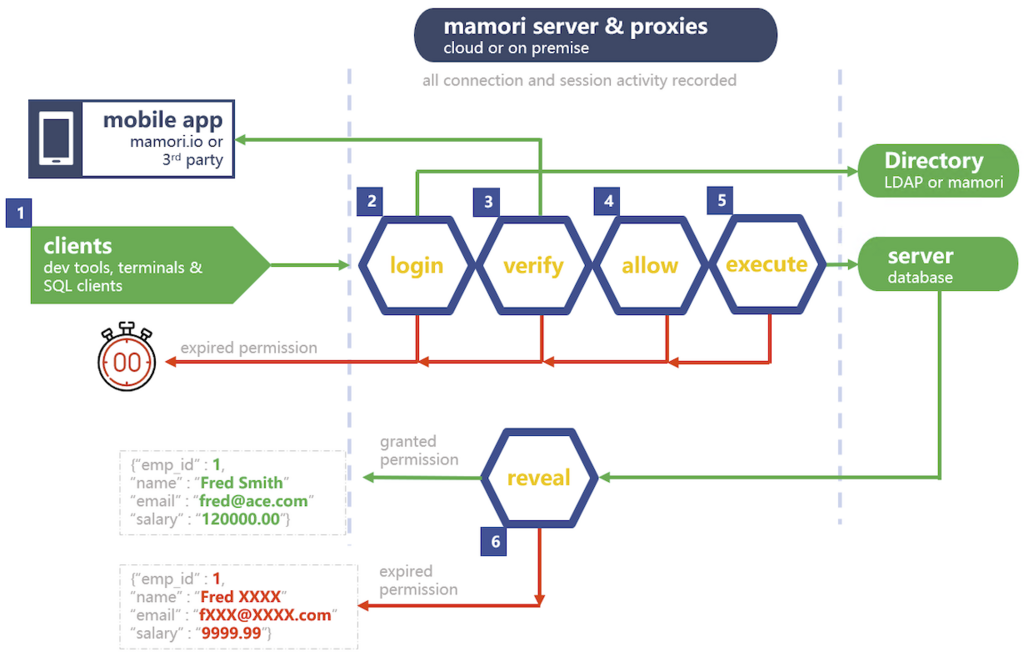

Mamori คือโซลูชันเดียวที่รวมการควบคุมความปลอดภัยทั้งหมดที่จำเป็นในการรักษาความปลอดภัยไฟล์เครือข่ายและฐานข้อมูลของคุณจากแรนซัมแวร์

รหัสผ่านที่ถูกขโมยเพียงรหัสเดียวทำให้ Colonial Pipeline ล่ม และในไตรมาสแรกของปี 2021 การเชื่อมต่อ Remote Desktop Protocol (RDP) ที่ถูกเจาะระบบเป็นช่องทางการโจมตีที่พบมากที่สุด (Coveware) คุณจำเป็นต้องมีระดับความปลอดภัยเดียวกันสำหรับการเข้าถึงไฟล์แชร์ ฐานข้อมูล และข้อมูล ไม่ว่าจะเป็นการเข้าถึงจากภายในหรือระยะไกล

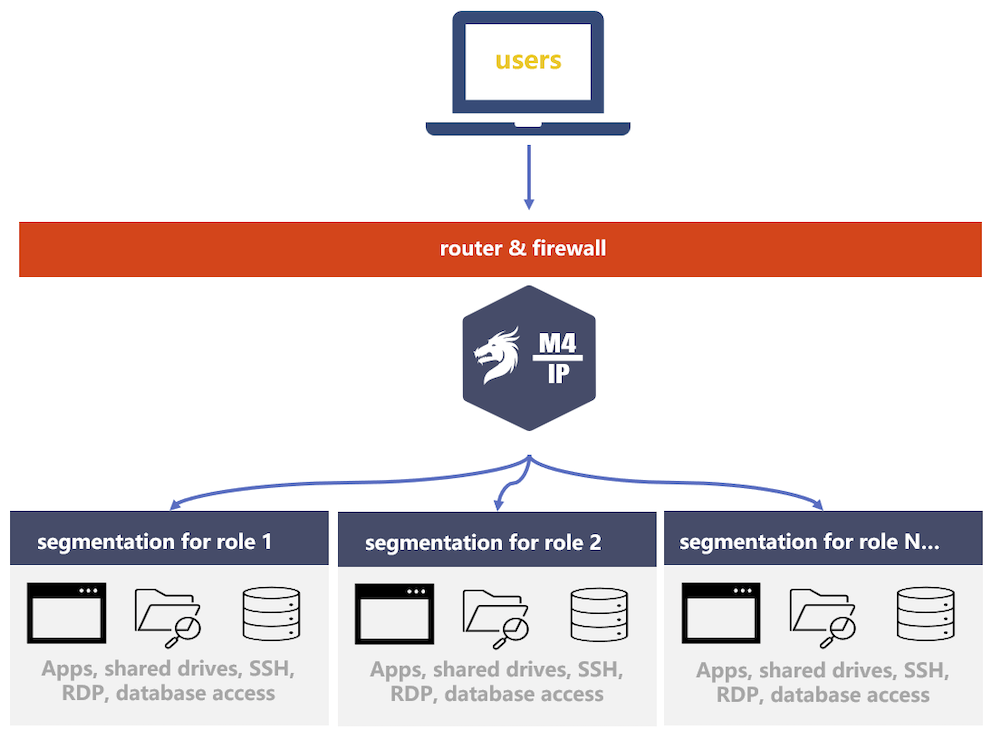

การแบ่งส่วนเครือข่ายระดับจุลภาค (Micro-Segmentation) คือการแยกเครือข่ายขนาดใหญ่ออกเป็นเครือข่ายย่อย ซึ่งช่วยป้องกันการเคลื่อนที่ด้านข้าง (Lateral Movement) ของแรนซัมแวร์ภายในเครือข่ายของคุณ โดยแนวทางทั่วไปคือการแบ่งส่วนเครือข่ายที่มีความเสี่ยงสูงกว่าเพื่อให้แน่ใจว่า แม้เครือข่ายใดเครือข่ายหนึ่งจะถูกบุกรุก เครือข่ายอื่นๆ จะยังคงปลอดภัย

แฮกเกอร์แรนซัมแวร์มักสแกนพอร์ตที่เปิดอยู่เพื่อตรวจสอบสภาพแวดล้อมของเป้าหมายและค้นหาช่องโหว่

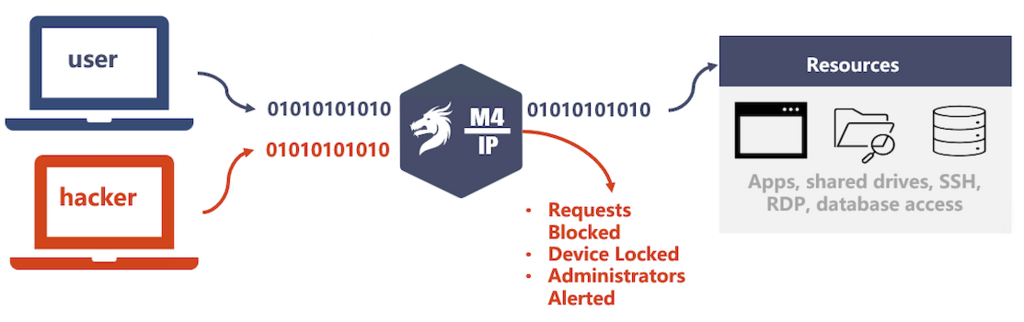

Mamori สามารถ ตรวจจับและบล็อกการเข้าถึงและการกระทำที่ไม่ได้รับอนุญาตได้อย่างมีประสิทธิภาพ พร้อมแจ้งเตือนผู้ใช้ที่เกี่ยวข้องทันที

แม้ว่า แฮกเกอร์แรนซัมแวร์จะสามารถเข้าถึงข้อมูลของคุณได้ แต่ ความพยายามของพวกเขายังสามารถถูกขัดขวางได้ หากการเข้าถึงนั้น ไม่ได้รับอนุญาต

Mamori ช่วยให้คุณสามารถ กำหนดการควบคุมในระดับข้อมูล เพื่อให้ ข้อมูลสำคัญถูกบล็อกหรือปกปิด ทำให้ ไม่สามารถใช้งานได้ แม้จะถูกเจาะระบบก็ตาม นอกจากนี้ การดำเนินการที่ไม่ได้รับอนุญาตบนฐานข้อมูลจะถูกบล็อกโดยอัตโนมัติ

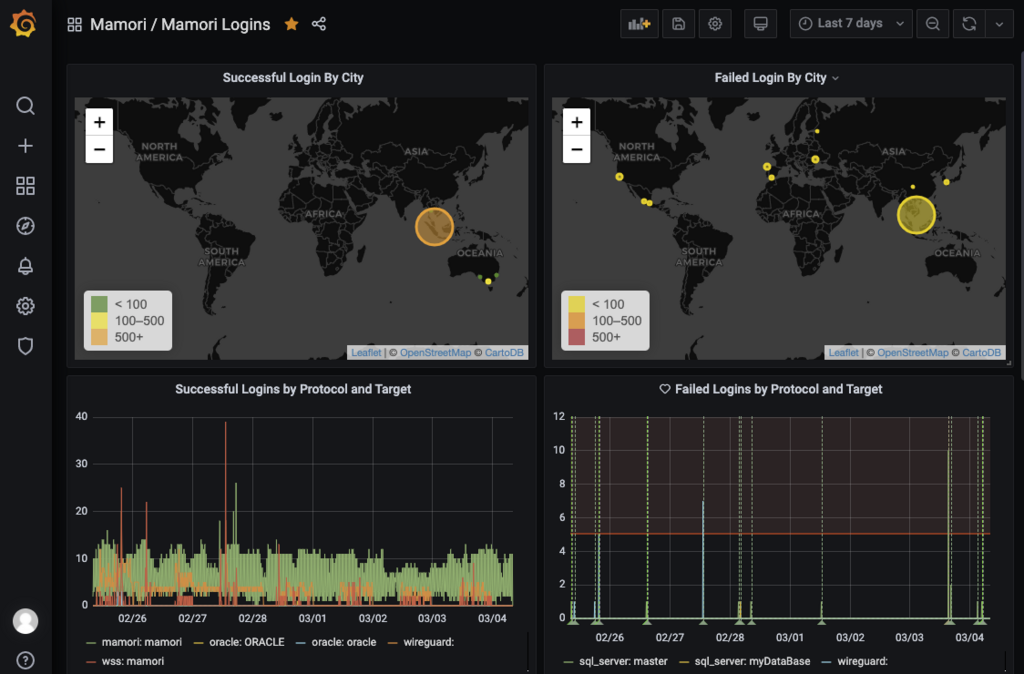

แฮกเกอร์แรนซัมแวร์มักต้องใช้เวลาในการสำรวจและดำเนินการโจมตี Mamori มีระบบ เฝ้าระวัง แจ้งเตือน และบันทึกกิจกรรม ที่สามารถตรวจจับ ความพยายามในการโจมตี ได้ง่าย โดย มีการบันทึกกิจกรรมทั้งหมด และแจ้งเตือนผู้ใช้และผู้ดูแลระบบ